T-Online, 스팸 캠페인으로 사용자 대상

2026년 3월 12일

GSMArena.com에서 보낸 것처럼 보이는 사이버 보안 구독 서비스나 스마트 링에 대한 이메일을 받았나요? 우리는 그 이메일을 보낸 적이 없습니다. 이 이메일은 우리를 가장한 스팸 서비스에서 보낸 것입니다.

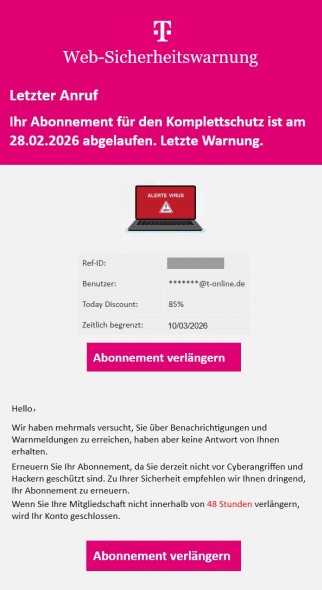

T-online.de의 여러 사용자가 스팸 이메일을 보고해 주었고, 이로 인해 문제가 무엇인지 추적하게 되었습니다. 분명히 말하자면, 우리는 그 이메일이나 그들이 광고하는 사이버 보안 서비스와 아무 관련이 없습니다. 일부 스팸 이메일의 예시는 다음과 같습니다.

위와 같은 스팸 이메일을 받았다면, 이메일 제공업체의 지원팀에 연락하여 문제를 보고해야 합니다.

스팸 발신자는 우리의 이메일 주소를 가장하고 있습니다. 이는 GSMArena.com을 이메일의 발신자로 잘못 설정한 것을 의미합니다. 구체적으로 보면, 이메일은 [email protected]에서 보낸 것처럼 보이지만, 이는 우리 서버에서 활성화된 계정이 아닙니다(그 임의로 생성된 문자열은 분명히 무작위로 생성된 것입니다). 대신 이 이메일은 마이크로소프트와 오라클의 클라우드 네트워크(52.103.140.27 및 92.5.13.127)에 속한 IP 주소에서 발송되고 있으며, 이는 우리 인프라에 포함되지 않습니다. 이는 스팸 발신자가 사용하는 클라우드 호스트일 가능성이 큽니다.

이것은 오래된 기술이며, 현대의 스팸 필터는 일반적으로 이러한 이메일을 차단해야 합니다. 우리는 상황을 설명하기 위해 제공업체에 연락을 시도했지만, 아직 적절한 답변을 받지 못했습니다. 이메일 제공업체의 부적절한 정책으로 인해 이러한 스팸을 방지하기 위해 우리가 할 수 있는 것은 거의 없습니다.

스팸 발신자가 사용하는 도메인 스푸핑을 방지하기 위한 확립된 도구들이 있습니다. 기술적인 세부 사항에 너무 깊이 들어가지 않고 말하자면, 역 DNS 확인은 GSMArena.com을 대신하여 이메일을 보내는 발신자의 IP 주소가 승인되지 않았음을 확인할 수 있으며, 이는 주요 경고 신호입니다. SPF, DKIM 및 DMARC와 같은 추가 도구들도 스푸핑을 사용하는 스팸 이메일을 식별할 수 있습니다. 우리 측에서는 SPF 정책을 "hardfail"로 설정하여, 우리 서버에서 보내지 않은 이메일은 모두 사기 이메일로 간주하도록 이메일 제공업체에 신호를 보내고 있습니다.

출처: GSMArena